Dans cet article :

- Pourquoi une installation existante peut être vulnérable sans signe évident

- Les failles récurrentes observées sur le terrain en audit de vidéoprotection

- Leurs conséquences opérationnelles lors d’un incident ou d’une recherche d’images

- Comment ACT’IV structure une démarche d’audit, de fiabilisation et d’accompagnement

Le vrai problème des installations existantes : elles paraissent souvent fonctionner

Sur le terrain, beaucoup d’installations de vidéoprotection donnent l’illusion d’être saines. Les caméras remontent bien dans le superviseur, les enregistrements semblent présents, les opérateurs accèdent aux images, et aucune panne franche ne remonte dans l’exploitation courante.

C’est précisément ce qui rend certaines failles difficiles à détecter. Elles ne bloquent pas immédiatement le système. Elles dégradent progressivement sa fiabilité, sa sécurité et sa capacité à produire une preuve exploitable au bon moment.

Tant qu’aucun incident sérieux n’impose de reconstituer une chronologie, d’identifier un auteur, de vérifier un accès ou de transmettre rapidement une séquence, ces défauts restent souvent sous le radar. Mais lorsqu’un événement survient, ce sont eux qui font perdre du temps, de la confiance et parfois la valeur même des images.

Les failles les plus fréquentes observées sur les systèmes déjà en service

Des mots de passe partagés entre plusieurs utilisateurs

C’est un classique sur les installations existantes : un même compte administrateur ou opérateur est utilisé par plusieurs personnes, parfois depuis plusieurs années. Cette pratique simplifie l’exploitation au départ, mais elle supprime toute traçabilité sérieuse.

En cas de modification de configuration, d’export d’images, de suppression involontaire ou d’accès non autorisé, il devient impossible d’identifier précisément qui a fait quoi. Sur un plan cybersécurité, c’est également une faiblesse majeure, car un identifiant partagé circule facilement, se renouvelle mal et reste souvent actif après des changements d’organisation.

Des caméras et équipements jamais mis à jour

Beaucoup d’équipements restent en production avec des firmwares anciens, faute de processus de maintenance clair, de fenêtre d’intervention définie ou simplement de visibilité sur le parc réel installé.

Or une caméra IP, un enregistreur, un serveur VMS ou un commutateur n’est pas un équipement figé. Les correctifs de sécurité, les améliorations de stabilité et parfois les corrections de dysfonctionnements critiques passent par une politique de mise à jour maîtrisée. Sans cela, l’installation s’expose à des vulnérabilités connues, à des incompatibilités progressives et à des comportements erratiques difficiles à diagnostiquer.

Une horloge non synchronisée

Le sujet paraît secondaire. En réalité, c’est l’un des points les plus pénalisants au moment critique. Lorsque les caméras, les enregistreurs, les serveurs et les postes clients ne partagent pas une référence horaire cohérente, la recherche devient incertaine.

Quelques minutes d’écart suffisent à fausser une chronologie, à compliquer la corrélation avec d’autres systèmes techniques ou à rallonger fortement le temps de recherche. Sur des sites industriels, logistiques, tertiaires ou recevant du public, cette dérive horaire finit par fragiliser l’exploitation globale du système.

Un réseau mal structuré ou insuffisamment maîtrisé

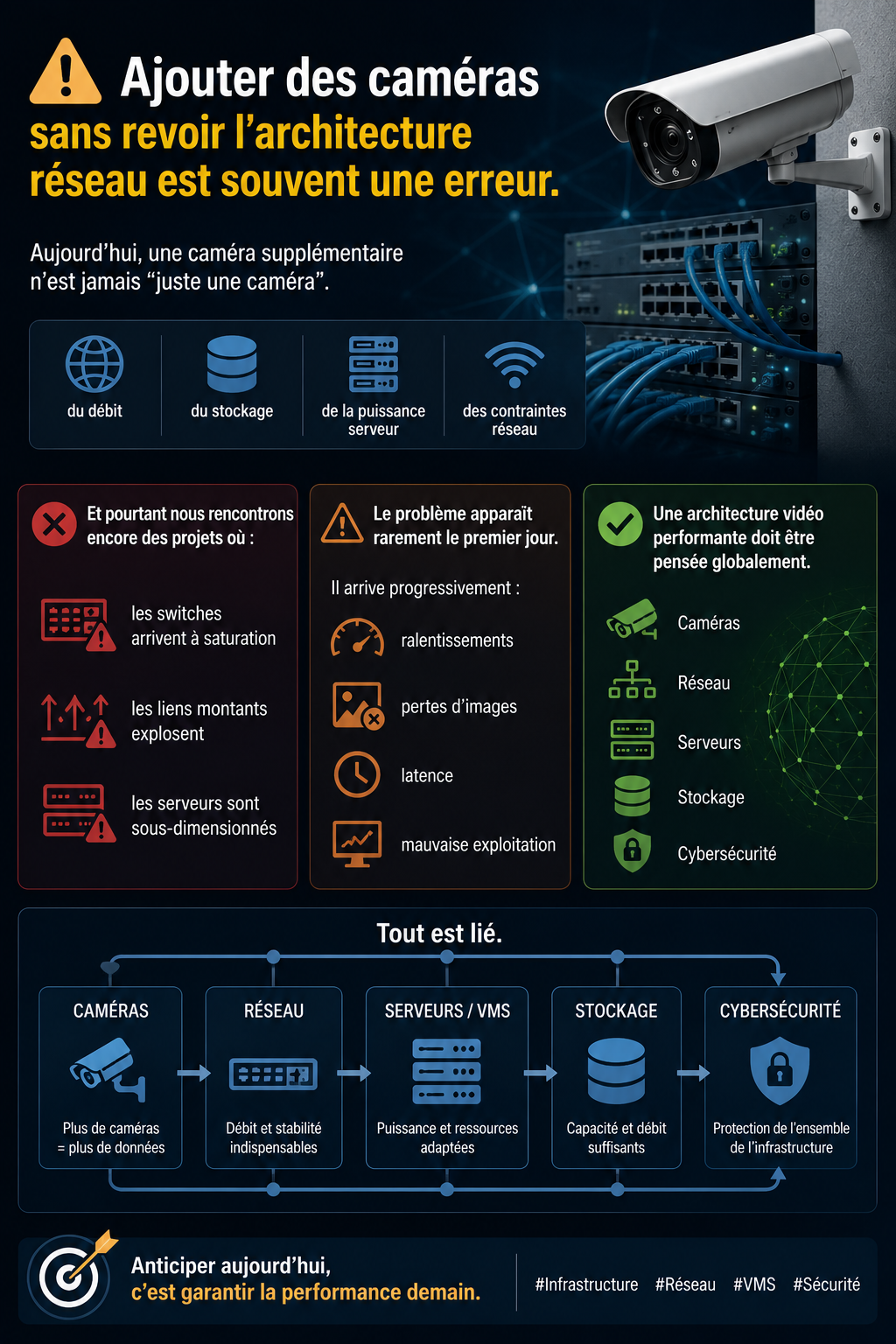

En vidéoprotection, le réseau n’est pas un simple support. Il conditionne les flux, la disponibilité des images, la stabilité de l’architecture et la capacité du système à évoluer. Pourtant, sur les installations existantes, on rencontre encore des segmentations inadaptées, des adressages peu documentés, des équipements connectés sur des infrastructures partagées sans logique claire, ou des performances non vérifiées.

Le résultat n’est pas toujours spectaculaire : pertes intermittentes, latence, microcoupures, flux instables, remontées aléatoires, saturation ponctuelle. Ce type de défaut ne produit pas forcément une panne totale, mais il altère la qualité d’exploitation et complique fortement le diagnostic.

Aucun suivi structuré dans le temps

Une installation vidéo n’est jamais réellement “terminée”. Elle doit être suivie, contrôlée, documentée et réévaluée. Sans revue régulière, les écarts s’accumulent : comptes utilisateurs non nettoyés, changements d’usage non intégrés, zones moins pertinentes qu’à l’origine, défauts de stockage non détectés, performances qui se dégradent sans pilotage.

Ce manque de continuité est fréquent sur les systèmes historiques. L’installation reste en place, mais sans trajectoire claire de maintien en condition opérationnelle, de contrôle de cohérence ou d’amélioration.

Pourquoi ces “petits” défauts deviennent de gros problèmes lors d’un incident

Ce ne sont pas toujours les défauts spectaculaires qui mettent un système en difficulté. Les problèmes les plus coûteux sont souvent ceux qui se manifestent au moment où l’on doit aller vite, être précis et produire une information fiable.

Lorsqu’un incident survient, plusieurs conséquences apparaissent très vite :

- des images décalées dans le temps, donc difficiles à recouper avec les faits réels ;

- une recherche laborieuse, car les séquences sont mal horodatées ou mal organisées ;

- une incertitude sur la qualité et l’intégrité des enregistrements ;

- une perte de confiance des exploitants, de la direction ou des utilisateurs du système ;

- une dépendance excessive à quelques personnes connaissant “l’historique” de l’installation.

Dans ces situations, le sujet n’est plus seulement technique. Il devient opérationnel, organisationnel et parfois juridique. Un système présent sur site ne vaut que s’il est réellement exploitable, cohérent et documenté quand on en a besoin.

La performance réelle d’un système ne se juge pas uniquement à l’image affichée

Une installation de vidéoprotection est souvent évaluée à travers ce qui se voit immédiatement : le nombre de caméras, la résolution, la netteté des vues ou la qualité perçue de l’interface. Pourtant, la performance utile repose sur un ensemble beaucoup plus large.

Ce qui fait la robustesse d’un système dans la durée, ce sont aussi la qualité des comptes et des droits, la cohérence des flux réseau, la synchronisation horaire, la logique d’archivage, la maintenabilité, la documentation disponible, le niveau de supervision et la capacité à faire évoluer l’architecture sans la fragiliser.

En d’autres termes, une belle image n’est pas un indicateur suffisant. Une installation réellement performante est une installation fiable, gouvernable, traçable et exploitable dans des conditions dégradées comme dans les usages courants.

Ce qu’un audit technique doit réellement vérifier sur une installation existante

Un audit utile ne consiste pas seulement à lister des non-conformités visibles. Il doit analyser le système comme un ensemble : terrain, architecture, exploitation, sécurité, documentation et performances réelles.

Sur une installation existante, les points de contrôle pertinents portent notamment sur :

- la structure des accès utilisateurs et l’existence d’une traçabilité exploitable ;

- l’état des versions logicielles et firmwares, ainsi que leur pilotage ;

- la synchronisation des horloges et la cohérence des horodatages ;

- l’architecture réseau, ses segmentations, ses dépendances et ses points de faiblesse ;

- les politiques de stockage, de rétention et d’export ;

- la qualité de la documentation, du DOE et des procédures d’exploitation ;

- la capacité réelle du système à être maintenu, supervisé et repris par un tiers.

Cette lecture globale est essentielle. Sans elle, on traite des symptômes sans corriger les causes structurelles qui compromettent la fiabilité du dispositif.

La valeur ajoutée d’ACT’IV : une lecture terrain, indépendante et orientée exploitabilité

Chez ACT’IV, l’analyse d’une installation existante ne se limite pas à une vérification théorique. Notre approche s’appuie sur une culture terrain, une compréhension des architectures réelles et une exigence forte sur l’exploitabilité du système.

Cela signifie regarder au-delà des équipements visibles pour évaluer ce qui fera réellement la différence en exploitation : qualité de conception, cohérence technique, maîtrise des flux, sécurité des accès, maintenabilité, robustesse documentaire et capacité du système à répondre à un besoin concret.

En tant que BET, AMO ou MOE, nous intervenons avec une posture indépendante vis-à-vis des installateurs et des fabricants. Cette indépendance permet d’objectiver les constats, de hiérarchiser les risques et de définir des actions correctives adaptées à la réalité du site, à son niveau de criticité et à ses contraintes d’exploitation.

Corriger les détails négligés, c’est fiabiliser durablement l’installation

La bonne démarche n’est pas forcément de tout remplacer. Sur de nombreuses installations existantes, la priorité consiste d’abord à remettre de la cohérence, de la méthode et de la maîtrise.

Cela peut passer par la reprise des comptes utilisateurs, la remise à plat de la synchronisation horaire, la clarification de l’architecture réseau, la relance d’une politique de maintenance, la mise à jour du DOE, la définition de procédures d’exploitation ou la requalification de certaines performances.

Ce travail paraît parfois moins visible qu’un renouvellement d’équipements. Il est pourtant souvent beaucoup plus déterminant pour retrouver un système fiable, crédible et durable.

Conclusion

Sur une installation de vidéoprotection existante, les défaillances les plus critiques ne sautent pas toujours aux yeux. Elles se logent dans les usages, dans la configuration, dans le réseau, dans l’absence de pilotage ou dans des choix historiques jamais réinterrogés.

Rien de bloquant en apparence. Mais lorsqu’un incident survient, ces détails négligés deviennent immédiatement visibles par leurs conséquences : temps perdu, séquences difficiles à retrouver, chronologie incertaine, doute sur la fiabilité du système.

C’est pourquoi un audit rigoureux, une lecture globale de l’installation et une démarche de fiabilisation structurée restent indispensables. En vidéoprotection, la différence entre un système simplement présent et un système réellement utile se joue très souvent dans ce que l’on ne regarde pas assez tôt.

Pour aller plus loin :

- Audit vidéosurveillance : les erreurs les plus fréquentes sur les installations existantes

- Comment concevoir une architecture réseau fiable pour un système de vidéoprotection

- Pourquoi le DOE et la documentation technique sont essentiels en vidéosurveillance

- Nos métiers : BET, AMO et MOE en vidéoprotection

ACT’IV accompagne les collectivités, sites industriels, plateformes logistiques, établissements recevant du public et sites sensibles dans l’audit technique, la structuration, la fiabilisation et l’évolution de leurs systèmes de vidéoprotection. Notre approche vise une performance concrète : un système sécurisé, documenté et réellement exploitable quand l’enjeu devient critique.

Échanger sur votre installation