Introduction

La vidéoprotection n’est plus un simple sujet de sûreté. Aujourd’hui, un système de vidéosurveillance IP repose sur des caméras connectées, des switchs réseau, des serveurs, des postes opérateurs et parfois des accès distants. En d’autres termes, un système vidéo est devenu une véritable infrastructure informatique.

Cette évolution apporte de nombreux avantages en matière d’exploitation, de qualité d’image et d’évolutivité. En revanche, elle crée aussi de nouveaux risques. Une caméra mal sécurisée, un mot de passe par défaut ou une mauvaise segmentation réseau peuvent fragiliser l’ensemble du système.

Dans ce contexte, la cybersécurité est devenue un sujet incontournable dans les projets de vidéoprotection. Il ne suffit plus de choisir de bonnes caméras ou de dimensionner correctement le stockage. Il faut aussi concevoir une architecture capable de résister aux erreurs de configuration, aux accès non autorisés et aux risques d’intrusion.

Le rôle d’un BET spécialisé en vidéoprotection est précisément d’intégrer cette dimension dès la phase de conception afin de déployer un système à la fois performant, exploitable et sécurisé.

Pourquoi la cybersécurité est devenue un enjeu majeur en vidéoprotection

Pendant longtemps, les systèmes de vidéosurveillance étaient perçus comme des installations relativement isolées. Ce n’est plus le cas aujourd’hui.

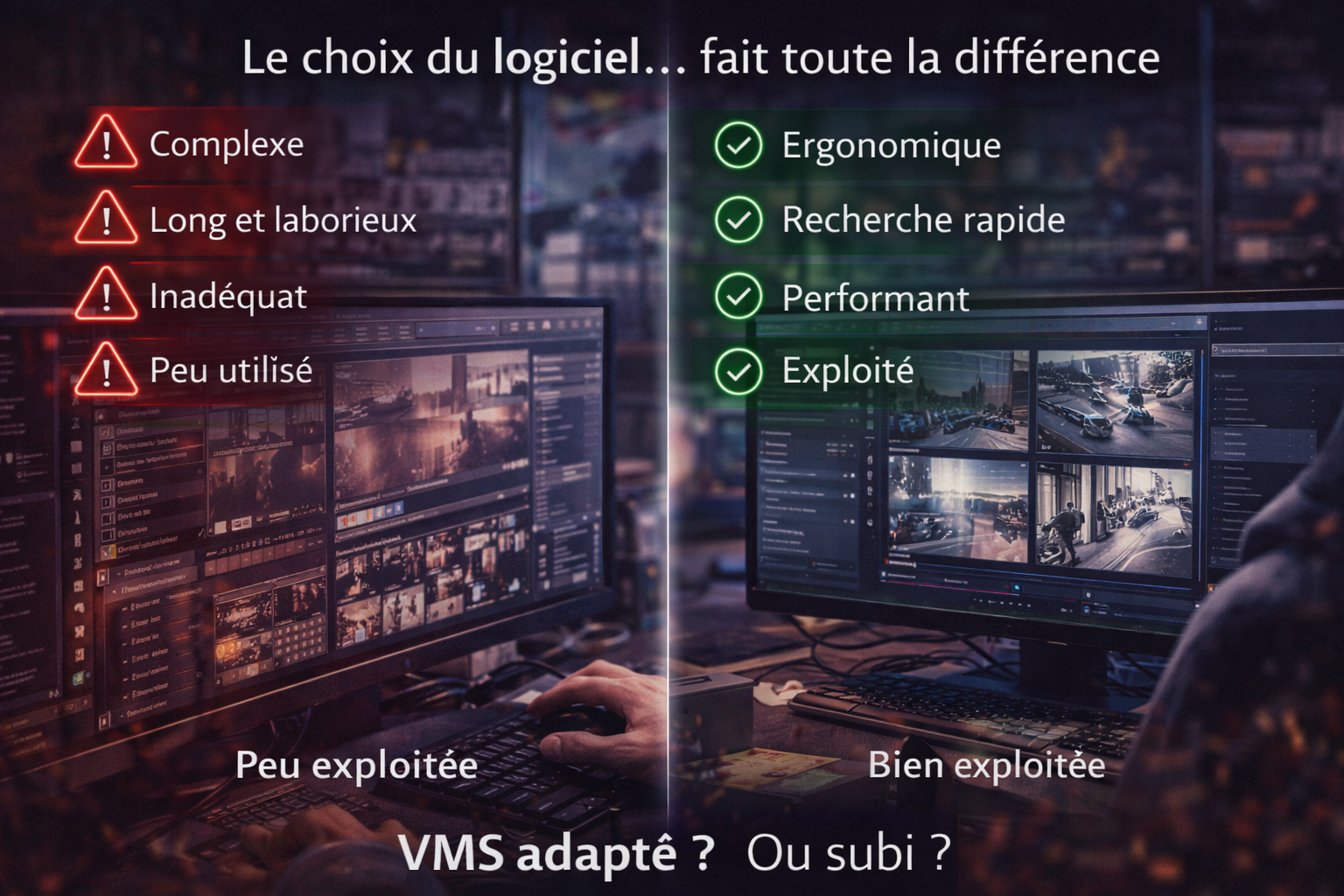

Les architectures modernes reposent sur des équipements IP connectés au réseau de l’organisation. Les flux vidéo transitent par les switchs, les serveurs d’enregistrement communiquent avec des logiciels VMS, les opérateurs accèdent aux images via des postes clients, et certaines installations prévoient même des accès à distance pour l’administration ou l’exploitation.

Cette convergence entre sûreté et informatique change totalement la manière de concevoir un système de vidéoprotection. Une faille sur un équipement vidéo peut désormais avoir plusieurs conséquences : accès non autorisé aux images, modification des paramètres de caméras, interruption d’enregistrement, rebond vers d’autres équipements du réseau ou compromission de l’infrastructure globale.

Autrement dit, un système vidéo mal sécurisé peut devenir une porte d’entrée technique vers le reste du système d’information.

Architecture simplifiée d’un système vidéo à sécuriser

Caméras IP

│

│ Réseau dédié / VLAN vidéo

▼

Switchs PoE

│

│ Contrôle des flux

▼

Serveur VMS / NVR

│

│ Accès sécurisé

▼

Postes opérateurs / CSU

│

│ Administration contrôlée

▼

Supervision / journalisation

Les principaux risques sur un système de caméras IP

Dans les projets de vidéoprotection, plusieurs erreurs reviennent régulièrement. La première concerne les identifiants par défaut. Certaines installations sont encore déployées avec des comptes d’administration insuffisamment sécurisés. Cela représente un risque immédiat.

La deuxième concerne la mauvaise segmentation réseau. Lorsque les caméras sont placées sur un réseau trop ouvert ou partagé avec d’autres usages sensibles, la surface d’exposition augmente fortement.

La troisième concerne l’ absence de politique de mise à jour. Un système vidéo n’est pas figé. Les caméras, les serveurs et les logiciels évoluent. Sans stratégie claire de mise à jour, les vulnérabilités s’accumulent avec le temps.

Enfin, un autre risque fréquent concerne les accès distants mal maîtrisés. Lorsqu’un système doit être administré à distance, il est indispensable d’encadrer les accès, les profils utilisateurs et les mécanismes d’authentification.

La segmentation réseau : base de la sécurité

L’un des premiers leviers de sécurisation consiste à isoler le système de vidéoprotection du reste du réseau. Dans un projet bien conçu, les flux vidéo ne doivent pas circuler librement sur l’ensemble de l’infrastructure.

Le bureau d’étude doit prévoir une architecture segmentée, généralement à l’aide de VLAN dédiés ou de réseaux séparés selon le niveau de sensibilité du site. Cette segmentation permet de limiter les communications inutiles, de réduire les risques de propagation, de mieux contrôler les flux et de faciliter l’administration ainsi que le diagnostic.

Dans certains contextes sensibles, il peut être pertinent d’aller plus loin avec des règles de filtrage renforcées entre les différents segments du système. Le rôle du BET est donc de prévoir une architecture qui soit à la fois exploitable et cloisonnée.

La gestion des accès et des droits utilisateurs

Un système de vidéoprotection est rarement utilisé par une seule personne. Selon les projets, plusieurs profils peuvent intervenir : administrateur système, exploitant vidéo, responsable sécurité, mainteneur, intégrateur ou support technique. Tous ces utilisateurs n’ont pas besoin du même niveau d’accès.

Un système bien conçu doit permettre d’attribuer des droits adaptés à chaque profil. Un opérateur ne doit pas disposer des mêmes droits qu’un administrateur. Un prestataire de maintenance ne doit pas pouvoir accéder à l’ensemble des fonctions si cela n’est pas nécessaire.

Cette logique de moindre privilège est essentielle pour limiter les risques d’erreur ou d’abus. Le bureau d’étude doit donc intégrer dans sa conception la définition des profils utilisateurs, la hiérarchisation des droits, la traçabilité des actions sensibles et la gestion rigoureuse des comptes techniques.

Le durcissement des caméras et des équipements

La cybersécurité d’un système de vidéoprotection passe aussi par le durcissement des équipements. En pratique, cela signifie que chaque caméra, chaque switch et chaque serveur doit être configuré de manière à réduire les risques d’exposition.

Cela implique notamment la désactivation des comptes ou services inutiles, le changement des mots de passe par défaut, la restriction des interfaces d’administration, l’activation des fonctions de sécurité disponibles et la limitation des protocoles non nécessaires.

Sur les serveurs, ce travail de durcissement doit aller encore plus loin. Il faut veiller à limiter les services exposés, encadrer les accès d’administration, sécuriser les échanges réseau et maintenir un niveau de supervision cohérent avec la criticité du système.

Le BET n’a pas toujours vocation à réaliser lui-même ces configurations, mais il doit au minimum les prévoir, les prescrire et les faire intégrer dans le cadre technique du projet.

La question des mises à jour

Un système de vidéoprotection s’inscrit dans le temps long. Les équipements peuvent rester en place pendant plusieurs années. C’est précisément ce qui rend la question des mises à jour si importante.

Un parc de caméras IP non maintenu devient progressivement plus vulnérable. Il en va de même pour les serveurs d’enregistrement, les postes opérateurs et les logiciels VMS.

Le bureau d’étude doit donc intégrer une réflexion sur la maintenance cyber du système : comment les mises à jour seront-elles appliquées, à quelle fréquence, selon quel processus de validation et avec quel impact sur l’exploitation ? Dans un environnement sensible, les mises à jour ne doivent pas être improvisées. Elles doivent être intégrées dans une démarche d’exploitation structurée.

La journalisation et la supervision

Un système sécurisé ne doit pas seulement être protégé. Il doit aussi permettre de comprendre ce qui s’y passe. C’est pourquoi la journalisation des événements et la supervision des composants sont des éléments importants d’une architecture vidéo moderne.

Le système doit pouvoir remonter, selon les besoins, les connexions d’administration, les changements de configuration, les pertes de communication, les anomalies sur les équipements et les défaillances d’enregistrement. Ces éléments sont précieux à la fois pour l’exploitation quotidienne et pour l’analyse d’incidents.

Le bureau d’étude doit donc s’assurer que l’architecture retenue permet cette visibilité technique.

La cybersécurité dans les missions AMO et MOE

Dans une mission d’ AMO vidéoprotection, la cybersécurité doit être intégrée dès l’expression du besoin et dans la rédaction du cadre technique. Il est important que les exigences de sécurité soient claires dès la consultation.

Dans une mission de MOE vidéoprotection, la cybersécurité doit être suivie jusqu’à la mise en service. Il ne suffit pas d’écrire des prescriptions. Il faut vérifier qu’elles sont bien appliquées sur les équipements, les accès, le réseau et les serveurs.

Cette approche est essentielle, car beaucoup de faiblesses ne viennent pas d’un mauvais principe technique, mais d’une exécution incomplète ou hétérogène.

Pourquoi un BET a un rôle clé sur ces sujets

La cybersécurité appliquée à la vidéoprotection se situe à la croisée de plusieurs métiers : sûreté, réseau, systèmes, exploitation et maintenance. C’est justement pour cette raison qu’un bureau d’étude technique spécialisé apporte une vraie valeur.

Le BET est capable de relier les besoins de terrain aux contraintes techniques réelles. Il peut concevoir une architecture qui tienne compte à la fois des objectifs de surveillance, des performances réseau, des besoins d’exploitation et des exigences de sécurité.

Cette vision d’ensemble permet d’éviter les systèmes surdimensionnés, sous-protégés ou difficilement exploitables.

Conclusion

Les systèmes de vidéoprotection sont désormais des infrastructures connectées à part entière. Ils ne peuvent plus être conçus uniquement sous l’angle de la sûreté physique.

La cybersécurité doit être intégrée dès la phase d’étude, au même titre que le dimensionnement du réseau, du stockage ou des serveurs. Le rôle d’un BET spécialisé en vidéoprotection est donc de concevoir une architecture globale, cohérente et sécurisée, afin de garantir la performance du système dans la durée.

Un système de vidéosurveillance efficace n’est pas seulement un système qui voit. C’est aussi un système qui résiste.