Quand un système de vidéoprotection devient fragile sans que personne ne le voie

La vidéoprotection est souvent perçue comme une accumulation d’équipements : caméras, serveurs, logiciels, centrale intrusion. Pourtant, la performance réelle d’un système de sécurité repose sur bien plus que le matériel installé. Elle dépend avant tout de la cohérence globale de son architecture.

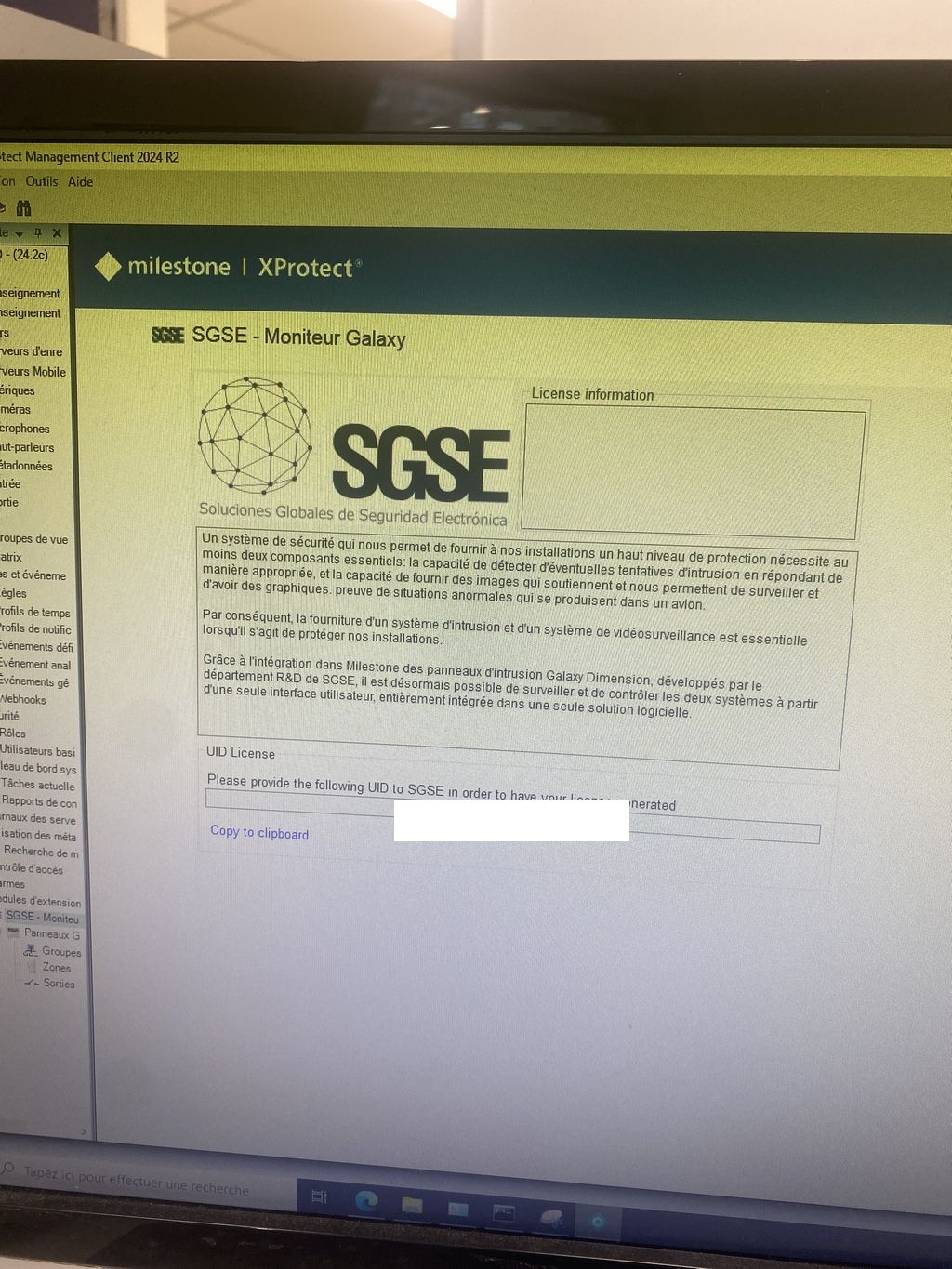

Lors d’une récente intervention, nous avons été missionnés pour intégrer une centrale intrusion Galaxy à un serveur vidéo via un plug-in SGSE sous Milestone XProtect. L’objectif était d’assurer la remontée automatique des alarmes intrusion dans le système vidéo afin d’optimiser la levée de doute.

Sur le papier, l’architecture était complète.

Sur le terrain, elle s’est révélée structurellement fragile.

Une arrivée sur site révélatrice d’un défaut de gouvernance

Dès notre arrivée, plusieurs éléments ont immédiatement mis en évidence un manque d’organisation technique :

- Aucun plan d’adressage réseau disponible

- Aucun identifiant administrateur transmis

- Centrale intrusion hors service (fusible HS)

- Impossible d’établir une communication IP

Ces constats ne relèvent pas d’un simple incident ponctuel. Ils traduisent une absence de gouvernance documentaire et de supervision globale.

Un système de sécurité ne peut pas être considéré comme maîtrisé si son architecture n’est pas formalisée et centralisée.

Une incohérence réseau simple… mais critique

Après remise en service de la centrale, l’analyse réseau révèle une incohérence de segmentation IP. Le masque configuré sur le serveur différait de celui de la centrale, empêchant toute communication.

En apparence, il s’agit d’un détail technique. En réalité, cette incohérence rendait impossible :

- La remontée des événements intrusion

- La corrélation automatique dans le VMS

- L’exploitation centralisée

Une architecture IP mal maîtrisée peut neutraliser un système sans générer d’alerte visible.

Une absence de cohérence documentaire

Une fois la communication rétablie, l’intégration des plans intrusion et vidéo a mis en évidence un problème plus profond : l’absence totale de nomenclature commune.

Les zones programmées dans la centrale ne correspondaient à aucun identifiant clair sur les plans vidéo. Aucune table de correspondance formalisée n’existait entre les détecteurs intrusion et les caméras associées.

En cas d’alarme, cela peut entraîner :

- Une identification ambiguë de la zone

- Une caméra mal associée

- Une levée de doute retardée

Un système peut fonctionner techniquement tout en étant fragile opérationnellement.

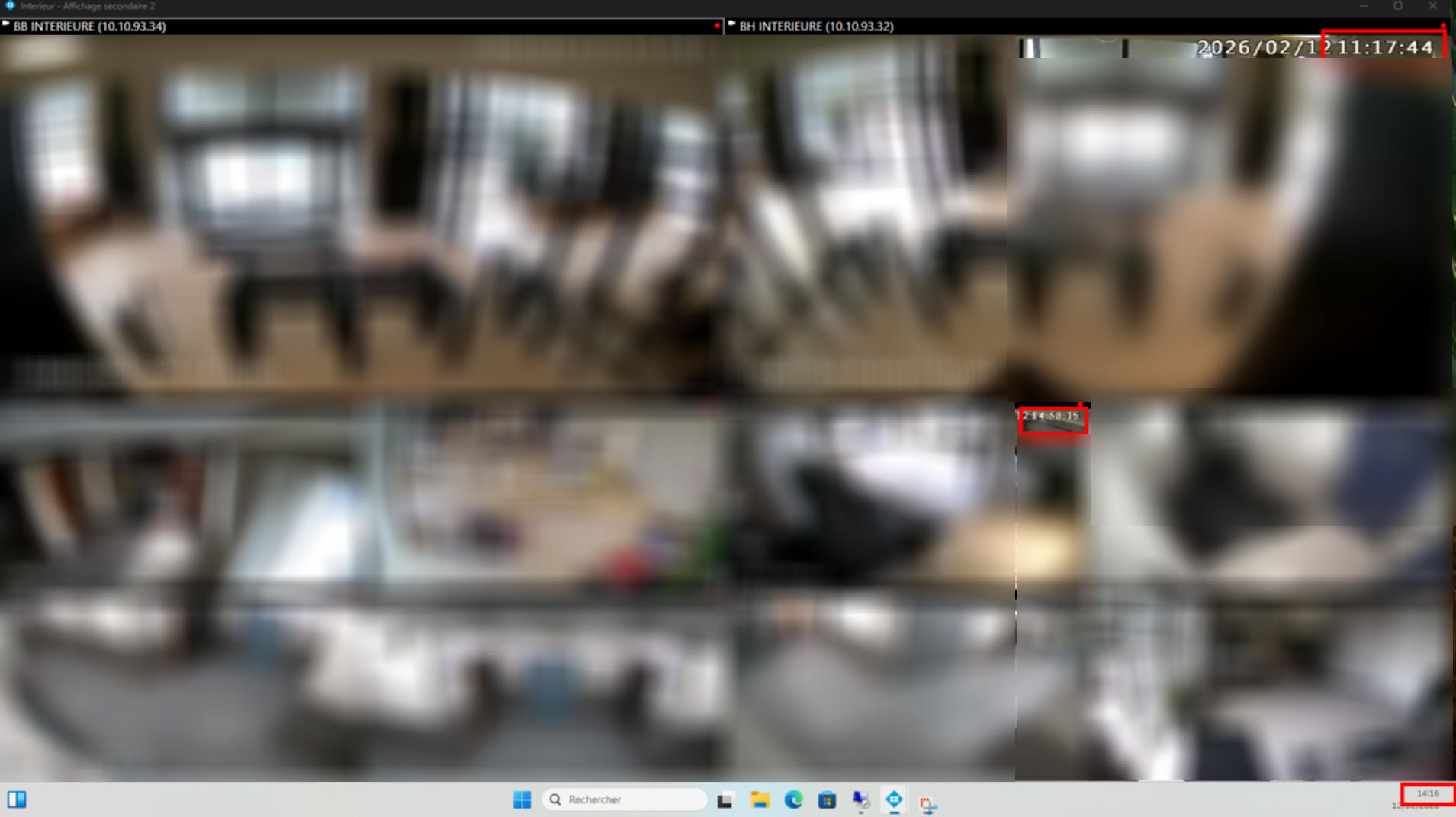

Le point le plus critique : la dérive temporelle

L’élément le plus préoccupant observé lors de cette intervention concerne la synchronisation du temps.

- Absence de synchronisation NTP centralisée

- Décalage de plusieurs heures entre l’heure réelle et l’heure affichée

- Différences d’horodatage entre les caméras

- Incohérence entre serveurs et périphériques

Ce type de dérive compromet directement la chronologie des événements.

La cohérence temporelle conditionne :

- La corrélation intrusion / vidéo

- La recherche rapide d’événements

- La reconstitution d’un incident

- La valeur probatoire des enregistrements

Un système non synchronisé n’est pas seulement désorganisé. Il est juridiquement fragile.

Une gestion en silos : la faille structurelle

Cette intervention illustre un phénomène fréquent : la gestion en silos. Le réseau est administré par l’IT, l’intrusion par un installateur spécialisé, la vidéo par un autre intégrateur. Sans pilotage transversal, les incohérences s’installent progressivement.

Un système fragmenté génère :

- Des incohérences invisibles

- Des angles morts techniques

- Une perte d’efficacité opérationnelle

- Un risque juridique accru

Ce n’est pas le matériel qui est en cause. C’est l’absence de vision globale.

Installer n’est pas concevoir

Installer consiste à déployer des équipements et à les paramétrer pour qu’ils fonctionnent individuellement.

Concevoir consiste à :

- Structurer l’architecture complète

- Harmoniser intrusion et vidéo

- Standardiser la nomenclature

- Mettre en place une politique NTP sécurisée

- Formaliser la documentation

- Anticiper l’exploitation réelle

La différence entre installation et ingénierie détermine la robustesse du système dans la durée.

Conclusion

Un système de vidéoprotection peut représenter un investissement conséquent. Pourtant, sans cohérence réseau, sans gouvernance documentaire et sans synchronisation temporelle fiable, il peut devenir partiellement inexploitable.

La performance d’un dispositif de sécurité ne dépend pas uniquement de la qualité des caméras ou du logiciel installé. Elle repose sur l’ingénierie globale qui relie l’ensemble des composants.

La vidéoprotection moderne n’est plus une question d’équipement. C’est une question de méthode, de structuration et de vision stratégique.