- Les dérives les plus fréquentes dans la gestion des accès

- Les risques concrets pour la sécurité et l’exploitation

- Les bonnes pratiques pour reprendre le contrôle

Une faille fréquente mais largement sous-estimée

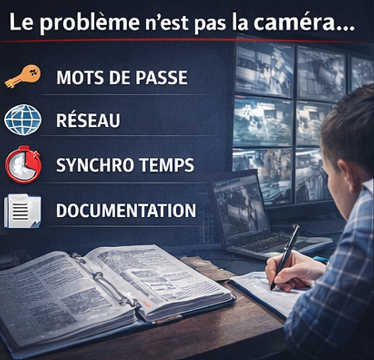

Dans de nombreux systèmes de vidéoprotection, l’attention est portée sur les équipements : qualité des caméras, capacité de stockage, performance du VMS.

Pourtant, un point critique est souvent négligé : qui a réellement accès au système ?

Et surtout : dans quelles conditions ?

Les dérives les plus courantes sur le terrain

Un mot de passe partagé entre plusieurs utilisateurs

Pour simplifier l’exploitation, un identifiant unique est souvent utilisé par plusieurs personnes. Cela supprime toute traçabilité.

Aucun suivi des connexions

Sans journalisation des accès, il est impossible de savoir qui s’est connecté, quand, et pour quelle action.

Des accès trop larges

Des utilisateurs disposent de droits excessifs par rapport à leur besoin réel, ce qui augmente les risques d’erreur ou d’usage inapproprié.

Des comptes jamais supprimés

Les comptes d’anciens prestataires ou collaborateurs restent actifs, créant des vulnérabilités importantes.

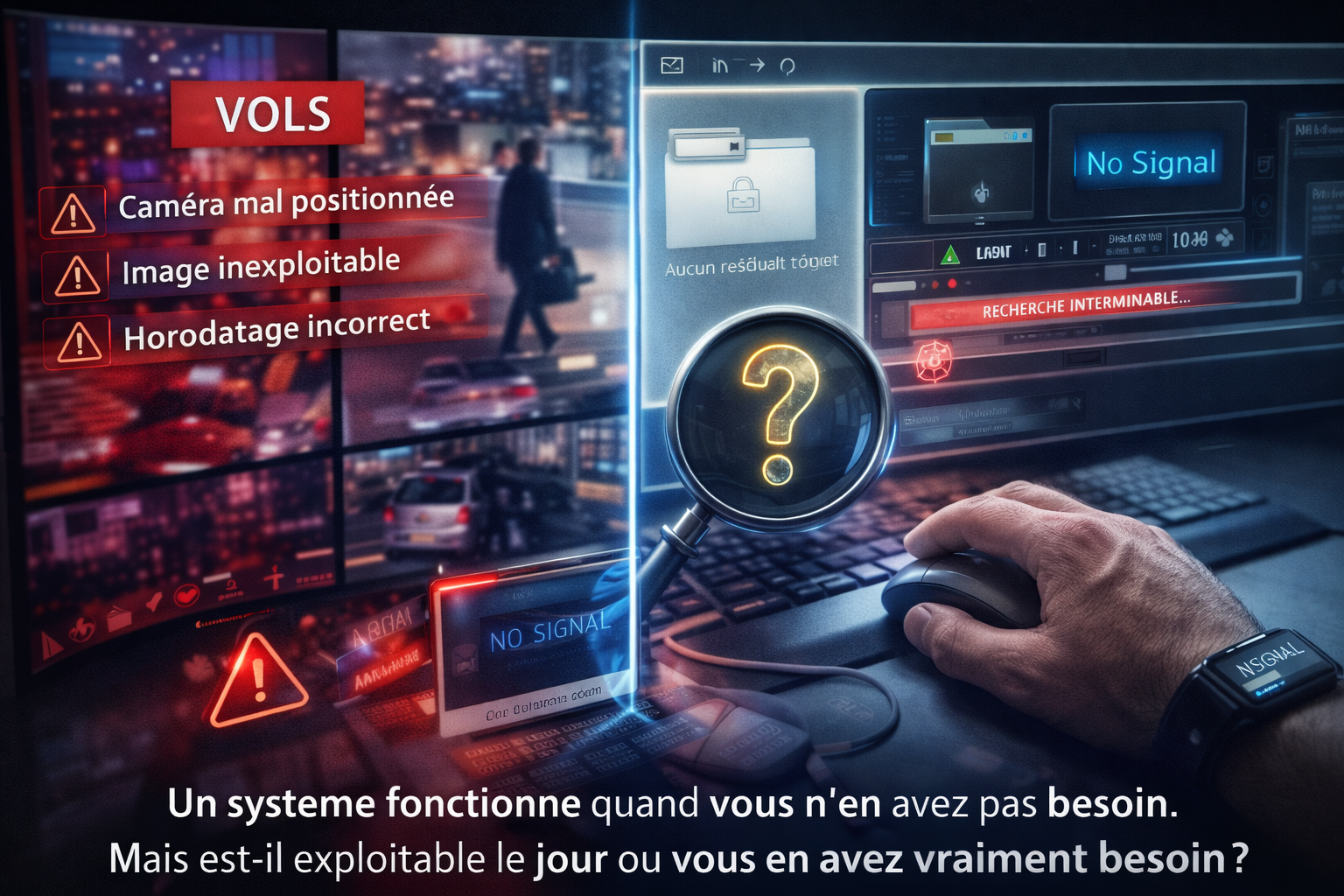

Des conséquences concrètes et immédiates

Ces pratiques ont un impact direct :

- impossibilité d’identifier un utilisateur

- risque de mauvaise manipulation

- exposition à des accès non autorisés

- non-conformité réglementaire

Le système peut sembler sécurisé… mais ne l’est pas réellement.

La vidéoprotection est aussi un sujet de cybersécurité

Un système de vidéoprotection est un système connecté, accessible, souvent intégré au réseau de l’organisation.

À ce titre, il doit répondre aux mêmes exigences que tout système d’information :

- gestion fine des droits

- authentification individuelle

- traçabilité des actions

- revue régulière des accès

Les bonnes pratiques à mettre en place

Individualiser les comptes

Chaque utilisateur doit disposer de son propre accès, adapté à son rôle.

Définir des niveaux de droits clairs

Tous les utilisateurs n’ont pas besoin des mêmes permissions. La segmentation des droits est essentielle.

Mettre en place une traçabilité

Les journaux de connexion permettent de suivre les usages et d’identifier les anomalies.

Gérer le cycle de vie des comptes

Création, modification, suppression : chaque étape doit être maîtrisée.

L’approche ACT’IV

Chez ACT’IV, la gestion des accès fait partie intégrante des audits de vidéoprotection.

Nous analysons :

- la structure des comptes utilisateurs

- la cohérence des droits

- les mécanismes de traçabilité

- les risques liés aux accès existants

L’objectif est de sécuriser l’exploitation sans complexifier les usages.

Conclusion

Un système de vidéoprotection ne se limite pas à des caméras.

Il repose aussi sur la maîtrise des accès.

La vraie question n’est donc pas uniquement technique.

Elle est organisationnelle :

qui a accès à vos images… et pour quelles raisons ?

ACT’IV vous accompagne dans l’audit et la sécurisation de vos systèmes de vidéoprotection, avec une approche indépendante et orientée risques réels.

Échanger sur votre projet